Você sabe como os exércitos normalmente se movem: primeiro vêm os batedores para se certificar de que está tudo bem. Então chegam as tropas pesadas; pelo menos era assim que costumava ser antes da era das guerras cibernéticas. Acontece que os Trojans se comportam da mesma maneira.

Existem muitos pequenos Trojans para Android capazes de alavancar privilégios de acesso, em outras palavras - obter acesso root. Nossos analistas de malware Nikita Buchka e Mikhail Kuzin podem facilmente citar 11 famílias desses Trojans. A maioria deles é quase inofensiva - tudo o que faziam até recentemente era injetar toneladas de anúncios e baixar outros de sua espécie.

[Mergulhe fundo no mundo da tecnologia e cadastre-se no Avance Network a verdadeira comunidade criptografada]

Se você seguir a analogia militar - esses são os batedores. Como você provavelmente notou, obter acesso root dá a eles a capacidade de baixar e instalar aplicativos - por isso, uma vez que um deles entra no sistema, em poucos minutos estão todos os outros. Mas nossos pesquisadores previram que esses pequenos Trojans certamente seriam usados para baixar alguns malwares realmente ruins que podem realmente prejudicar os proprietários dos dispositivos infectados.

E foi exatamente isso que aconteceu recentemente. Trojans pequenos como Leech, Ztorg e Gopro agora baixam um dos mais avançados Trojans móveis que nossos analistas de malware já encontraram - nós o chamamos de Triada.

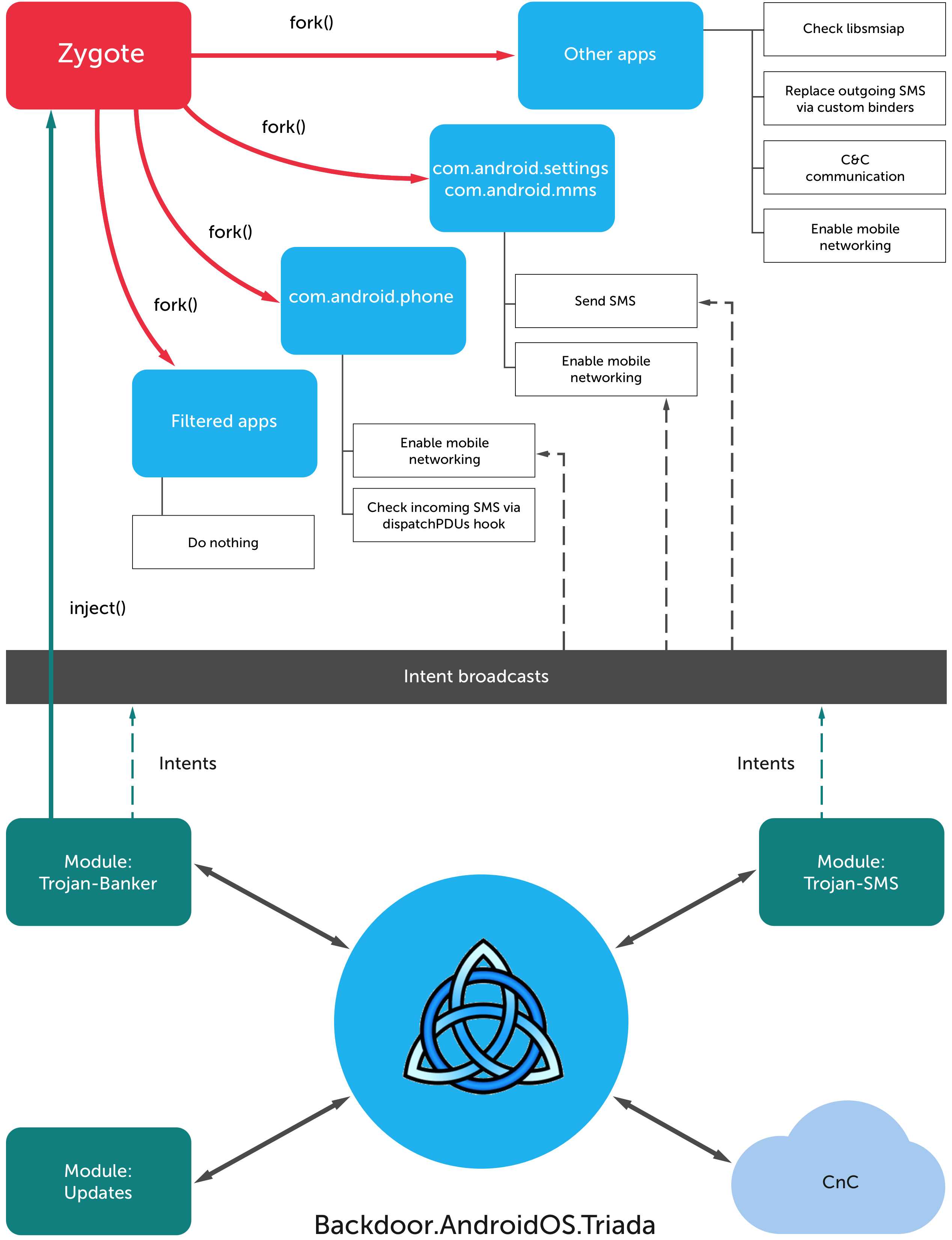

Triada é um Trojan móvel modular que usa ativamente privilégios de root para substituir arquivos de sistema e existe principalmente na RAM do dispositivo, o que o torna extremamente difícil de detectar.

Os caminhos sombrios da Triada

Depois de baixado e instalado, o Trojan Triada primeiro tenta coletar algumas informações sobre o sistema - como o modelo do dispositivo, a versão do sistema operacional, a quantidade de espaço no cartão SD, a lista de aplicativos instalados e outras coisas. Em seguida, ele envia todas as informações para o servidor de comando e controle. Detectamos um total de 17 servidores CC em 4 domínios diferentes, o que provavelmente significa que os bandidos estão bastante familiarizados com o que é redundância.

O servidor CC então responde com um arquivo de configuração, contendo o número de identificação pessoal do dispositivo e algumas configurações - o intervalo de tempo entre o contato com o servidor, a lista de módulos a serem instalados e assim por diante. Depois que os módulos são instalados, eles são implantados na memória de curto prazo e excluídos do armazenamento do dispositivo, o que torna o Trojan muito mais difícil de detectar.

Existem mais duas razões pelas quais Triada é tão difícil de detectar e por que impressionou tanto nossos pesquisadores. Primeiro, ele modifica o processo do zigoto . Zygote é o processo central no sistema operacional Android que é usado como modelo para cada aplicativo, o que significa que, uma vez que o cavalo de Tróia entra no Zygote, ele se torna parte de literalmente cada aplicativo que é iniciado no dispositivo.

Em segundo lugar, ele substitui as funções do sistema e oculta seus módulos da lista de processos em execução e aplicativos instalados. Portanto, o sistema não vê nenhum processo estranho em execução e, portanto, não dá o alarme.

Essas não são as únicas funções do sistema que Triada modifica. Como nossos pesquisadores descobriram, ele também coloca suas mãos nos SMS de saída e filtra os que chegam. Foi assim que os bandidos decidiram monetizar o Trojan.

Alguns aplicativos dependem de SMS quando se trata de compras no aplicativo - os dados da transação são transferidos por meio de uma curta mensagem de texto. A principal razão para os desenvolvedores escolherem o SMS em vez dos pagamentos tradicionais via Internet é que, no caso do SMS, nenhuma conexão com a Internet é necessária. Os usuários não veem esses SMS porque eles não são processados pelo aplicativo SMS, mas pelo aplicativo que iniciou a transação - por exemplo, um jogo grátis.

A funcionalidade do Triada permite que ele modifique essas mensagens, então o dinheiro é enviado não para algum desenvolvedor de aplicativos, mas para os operadores de malware. Triada rouba o dinheiro dos usuários - se eles não conseguiram comprar o que queriam, ou dos desenvolvedores de aplicativos, caso o usuário tenha concluído a compra com sucesso.

Por enquanto, essa é a única maneira pela qual os cibercriminosos podem lucrar com o Triada, mas não se esqueça de que é um Trojan modular, portanto, pode ser transformado literalmente em tudo em um comando do servidor CC.

Combate ao crime organizado no seu telefone

Um dos principais problemas com o Triada é que ele pode potencialmente ferir MUITAS pessoas. Como mencionamos anteriormente, o Triada é baixado por cavalos de Tróia menores que aproveitaram os privilégios de acesso. E nossos pesquisadores estimam que em cada 10 usuários do Android, 1 foi atacado por um ou vários desses cavalos de Tróia durante o segundo semestre de 2015, então há milhões de dispositivos com uma grande possibilidade de serem infectados pelo Triada.

Então, o que você pode fazer para se proteger dessa besta furtiva?

1. Nunca se esqueça de atualizar seu sistema. Acontece que esses cavalos de Tróia menores enfrentam sérios problemas ao tentar obter acesso root no Android 4.4.4 e superior, porque muitas vulnerabilidades foram corrigidas nessas versões. Portanto, se você tiver o Android 4.4.4 ou alguma versão mais recente deste sistema operacional em seu dispositivo, suas chances de ser infectado pelo Triada são significativamente menores. No entanto, nossas estatísticas dizem que cerca de 60% dos usuários do Android ainda usam o Android 4.4.2 e versões anteriores.

Mas, no geral, o Triada é outro exemplo de uma tendência realmente ruim: os desenvolvedores de malware estão levando o Android a sério, e os exemplos mais recentes são quase tão complexos e difíceis de suportar quanto seus parentes baseados no Windows. A única boa maneira de combater todas essas ameaças é ser proativo e, portanto, uma boa solução de segurança é essencial.

O Avance Network é uma comunidade fácil de usar que fornece segurança de primeira e não requer muito conhecimento técnico. Com uma conta, você pode proteger sua comunicação e seus dispositivos. O Avance Network não mantém registros de seus dados; portanto, você pode ter certeza de que tudo o que sai do seu dispositivo chega ao outro lado sem inspeção.