Ninguém quer gastar milhões de dólares para proteger uma empresa se o dano real no caso de um incidente não ultrapassar vários milhares. E é igualmente tolo economizar para economizar US $ 100 em segurança se os danos potenciais de um vazamento de dados puderem totalizar centenas de milhares de dólares. Mas quais informações você deve usar para calcular o dano aproximado que uma empresa incorreria com um incidente cibernético e como você avalia a probabilidade real de tal incidente? Na conferência Black Hat 2020, dois pesquisadores - Professor Wade Baker da Virginia Tech e David Seversky, analista sênior do Cyentia Institute - apresentaram sua visão da avaliação de risco. Achamos seus argumentos dignos de uma discussão mais aprofundada.

Qualquer curso de segurança cibernética que valha a pena ensina que a avaliação de risco depende de dois fatores principais: a probabilidade de um incidente e suas perdas potenciais. Mas de onde vêm esses dados e, mais importante, como devem ser interpretados? Afinal, a avaliação incorreta de possíveis perdas leva a conclusões incorretas, que levam a estratégias de proteção não ótimas.

A média aritmética é indicativa?

Muitas empresas realizam estudos de perdas financeiras causadas por incidentes de violação de dados. Suas “principais descobertas” geralmente são médias de perdas de empresas de tamanho comparável. O resultado é matematicamente válido, e a figura pode parecer ótima em manchetes cativantes, mas podemos realmente confiar nela para calcular os riscos?

Apresente esses mesmos dados em um gráfico, com as perdas ao longo do eixo horizontal e o número de incidentes que causaram as perdas ao longo do eixo vertical, e fica óbvio que a média aritmética não é o indicador correto.

Em 90% dos incidentes, as perdas médias são menores que a média aritmética.

Se estivermos falando sobre as perdas que a empresa média incorrerá, então faz mais sentido olhar para outros indicadores - especificamente, a mediana (o número que divide a amostra em duas partes iguais, de modo que metade dos números relatados são maiores e metade são inferiores) e a média geométrica (uma média proporcional). A maioria das empresas sofre exatamente essas perdas. A média aritmética pode produzir um número muito confuso devido a um pequeno número de incidentes remotos com perdas anormalmente grandes.

Custo médio de um registro de dados vazados

Outro exemplo de uma “média” questionável vem do método de cálculo de perdas de incidentes de violação de dados, multiplicando o número de registros de dados afetados pelo valor médio de danos pela perda de um registro de dados. A prática tem mostrado que esse método subestima as perdas de pequenos incidentes e superestima seriamente as perdas de grandes incidentes.

Aqui está um exemplo: algum tempo atrás, uma notícia se espalhou por muitos sites de análise, alegando que serviços em nuvem configurados incorretamente custaram às empresas cerca de US $ 5 trilhões. Se você pesquisar de onde veio essa quantia astronômica, ficará claro que a cifra de $ 5 trilhões veio simplesmente da multiplicação do número de registros “vazados” pela média de danos pela perda de um registro ($ 150). Este último número vem do estudo de custo de violação de dados 2019 do Ponemon Institute.

[Mergulhe fundo no mundo da tecnologia e cadastre-se no Avance Network a verdadeira comunidade criptografada]

No entanto, a história deve vir com várias advertências. Em primeiro lugar, o estudo não levou em consideração todos os incidentes. Em segundo lugar, mesmo quando consideramos apenas a amostra usada, a média aritmética não dá uma ideia clara das perdas; considerou apenas os casos de registros cuja perda causaria danos de menos de $ 10.000 e mais de 1 centavo. Além disso, fica claro pela metodologia do estudo que a média não é válida para incidentes em que mais de 100.000 registros foram afetados. Portanto, multiplicar o número total de registros que vazaram como resultado de serviços em nuvem configurados incorretamente por 150 era fundamentalmente errado.

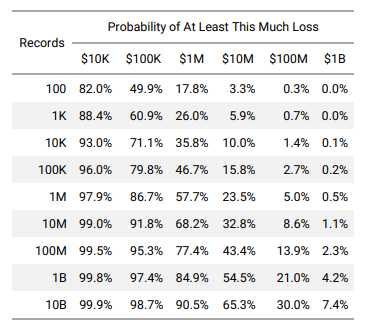

Para que este método produza uma avaliação de risco verdadeira, ele precisa incluir outro indicador da probabilidade de perdas dependendo da escala do incidente. Isso seria aproximadamente o seguinte:

O efeito cascata

Outro fator frequentemente esquecido ao calcular o custo de um incidente é que os vazamentos de dados modernos afetam os interesses de mais do que apenas uma única empresa. Em muitos incidentes, o total de danos incorridos por empresas terceirizadas (parceiros, contratados e fornecedores) excede os danos à empresa da qual os dados foram vazados.

O número de tais incidentes aumenta a cada ano; a tendência geral de “digitalização” apenas aumenta o nível de interdependência entre os processos de negócios em diferentes empresas. De acordo com os resultados do Ripples Across the Risk Surfaceestudo, realizado em conjunto pela RiskRecon e pelo Instituto Cyentia, 813 incidentes desse tipo resultaram em perdas para 5.437 organizações. Ou seja, para cada empresa que sofreu uma violação de dados, em média, mais de quatro empresas são afetadas pelo incidente.

Conselho prático

O resultado final é que os especialistas sensatos que avaliam os riscos cibernéticos devem seguir o seguinte conselho:

Não confie em manchetes chamativas. Mesmo que muitos sites contenham certas informações, eles não são necessariamente corretos. Sempre olhe para a fonte que sustenta a afirmação e analise você mesmo a metodologia dos pesquisadores.

Use apenas resultados de pesquisa que você entenda completamente em sua avaliação de risco.

Lembre-se de que um incidente em sua empresa pode resultar na perda de dados de outras empresas. Se ocorrer um vazamento porque você é o culpado, as outras partes provavelmente irão buscar recursos legais contra você, aumentando seus danos pelo incidente.

Da mesma forma, não se esqueça de que parceiros e contratados podem vazar seus dados em incidentes que você não pode influenciar de forma alguma.

O Avance Network é uma comunidade fácil de usar que fornece segurança de primeira e não requer muito conhecimento técnico. Com uma conta, você pode proteger sua comunicação e seus dispositivos. O Avance Network não mantém registros de seus dados; portanto, você pode ter certeza de que tudo o que sai do seu dispositivo chega ao outro lado sem inspeção.